Snort 2.1 Обнаружение Вторжений

Выявление сетевых атак путем анализа трафика. Этапы сетевой атаки. Исследование сетевой топологии. Обнаружение доступных сетевых служб. Система обнаружения атак Snort. Общие сведения. Установка и запуск программы. Система обнаружения атак Snort. Вводная информация. IDS Snort – свободно распространяемая программа (www.snort.org). Snort может работать, как обычный анализатор сетевых пакетов, перехватывая все пакеты сетевого трафика. Чтобы Snort работал как система обнаружения атак, нужно настроить файл правил регистрации пакетов (по умолчанию Snort.conf ). Тогда Snort будет регистрировать только те пакеты, которые соответствуют правилам. Правила должны описывать признаки, по которым мы можем считать, что происходит атака. Определение переменных в Snort. В программе Snort могут быть определены переменные. Это делает команда var.

Кстати, если уж говорить о взломе WLAN, то особенно уязвимыми нам кажутся пользователи домашних и небольших офисных сетей. Это связано, прежде всего, с тем, что у них есть другие задачи, кроме как защищать свою беспроводную сеть. Да и, в отличие от крупных компаний, у них нет возможности принять на работу профессионалов. Однако, не всё так печально, как кажется.

В природе существуют способы для оценки защищённости беспроводной сети, несмотря на кажущуюся абсурдность сочетания слов 'безопасность' и 'беспроводная сеть'. Системы распознавания атак (Intrusion Detection Systems - IDS) позволяют обнаружить возможные способы вторжения ещё до того, как они произойдут, пока враг ищет лазейку. Конечно, такие системы не могут гарантировать полную защищённость (а что, кстати, может?), но в сочетании с брандмауэрами и другими средствами защиты они могут оказаться весьма полезными. Принято считать, что IDS это своего рода охранная сигнализация: то есть она лишь оповещает об атаке, оставляя работу с атакующим на другие системы и средства (вплоть до физических). Одной из систем IDS является. Она основана на открытом исходном коде и легко настраивается на конфигурацию любой WLAN. Отметим, что Snort сегодня считается стандартом де-факто для систем обнаружения атак.

Snort гибка, быстра и, что также немаловажно, свободно распространяема. Всё это позволяет использовать её для мониторинга беспроводного трафика. Snort, также как и другие IDS, особенно эффективно срабатывает при осуществлении атак на беспроводную сеть. Ранее мы уже рассказывали о том, как можно.

Добавим, что даже более стойкие методы шифрования можно взломать, а также преодолеть схемы аутентификации, используемые в беспроводной сети. Всё это позволяет использовать Snort для выявления подобных атак и блокирования их до того, как они сработают. Кстати, для пользователей беспроводных сетей существует специальная версия Snort. Она носит соответствующее название и содержит правила для определения наиболее распространённых атак на точки доступа. Конечно же, систему можно более тонко настроить на нужды конкретной WLAN. В нашем материале мы рассмотрим работу Snort и покажем, как систему можно реализовать в вашей беспроводной сети.

Intrusion 2 Играть

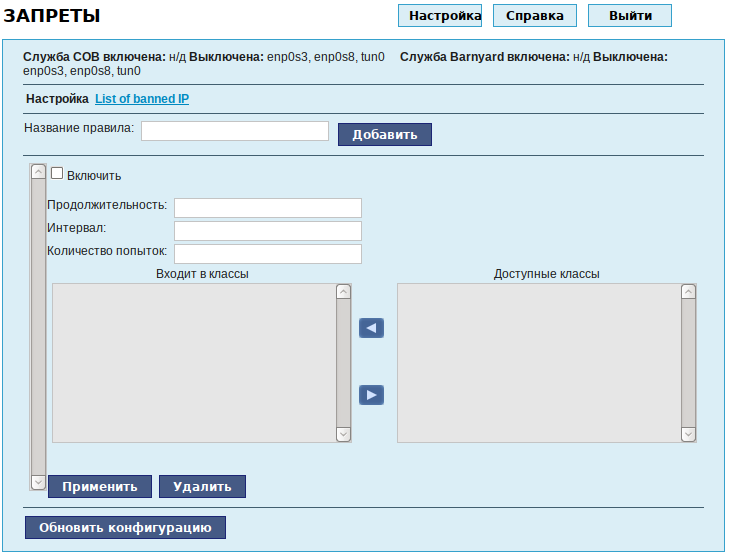

Snort в деталях Snort является целым комплексом. Про Snort написано множество руководств, книг и даже лекций, описывающих настройку и работу с системой. Мы не будем вдаваться в мельчайшие детали Snort и рассмотрим только основы, которые помогут настроить программу и работать с ней. Snort работает с предварительно заданными шаблонами вредоносного трафика, называемыми правилами (rules) ( Рис.

2), которые позволяют определить, какой трафик в сети является вредоносным, а какой - нет. Это похоже на антивирусные программы, так как правила нужно периодически обновлять. Snort может обнаружить только известные атаки, так что здесь не забывайте регулярно обновлять базы правил. Набор правил Snort. Правила имеют достаточно простой синтаксис, который показан ниже.

Snort 2.1. Обнаружение Вторжений Скачать

(;) Срабатывание одного из правил может включить тревогу (alert), как указано в настройках IDS, включить запись пакетов в журнал (log) или просто будет проигнорировано (pass). Опции правил (rule options) позволяют задать определённое содержимое пакета (например, конкретный байт или размер пакета), а также указать сообщение, выводимое в журнал. Ниже приведён пример правила, которое поднимает тревогу, если кто-то 'пингует' компьютер. Alert icmp any any - 192.168.1.1 any (msg: 'Да это же ping!' ;) Это правило ждёт ICMP-пакеты с любого узла, направленные на маршрутизатор (в нашем случае 192.168.1.1), и при появлении таковых выводит сообщение 'Да это же ping!'

Более сложные правила могут содержать переменные (например, диапазоны IP-адресов для внутренней или внешней сети) или даже включать файлы. Если вы хотите задавать правила самостоятельно, рекомендуем ознакомиться с пунктом в документации Snort (на английском).

Кроме правил, Snort позволяет настраивать так называемые предпроцессоры (preprocessors), которые сканируют трафик до того, как начинают действовать обычные правила. Предпроцессоры особенно полезны при работе с обычным или известным трафиком, например сканированием портов и ping-пакетов, которые могут снижать скорость обработки через обычные правила, требующие больше ресурсов. Установка Перед тем, как начать настройку, нужно найти систему, на которой можно не только запустить Snort, но и которая, в то же время, может работать в качестве точки доступа.

Мы решили воспользоваться старым добрым беспроводным маршрутизатором Linksys WRT54G (см. Этот маршрутизатор работает под управлением прошивки с открытым исходным кодом, которую всегда можно заменить любой другой с расширенными возможностями, включая поддержку Snort. Конечно, для Snort вы можете использовать запасной компьютер с беспроводной картой и обычным сетевым адаптером Ethernet, если установите его в режим.

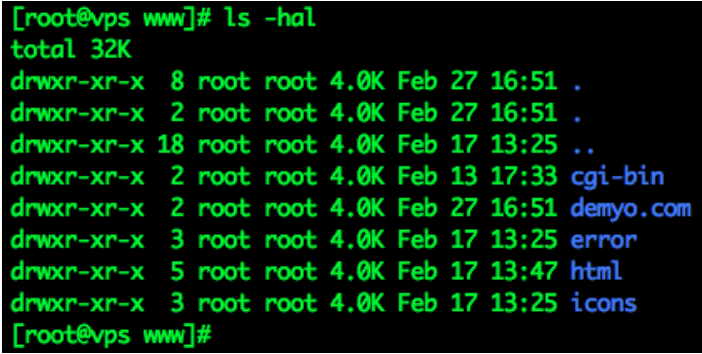

OpenWRT в работе. Загрузка OpenWRT, Snort Wireless или других альтернативных версий прошивки в WRT54G лишает гарантии. Перед тем, как начать прошивку альтернативной версии, рекомендуем копию текущей версии прошивки Мы не будем детально рассматривать установку OpenWRT, так как на сайте OpenWRT можно найти. После завершения установки можно подключиться к маршрутизатору при помощи Telnet ( ) и насладиться результатом. После установки OpenWRT на маршрутизатор, можно скачивать и устанавливать программу. Всё это можно сделать через упомянутую пакетную систему OpenWRT - выполнить команду ipkg со следующими параметрами. Ipkg install Некоторым может не понравиться, что этому пакету уже больше года.

Но ничего страшного в этом нет, поскольку все необходимые функции IDS здесь присутствуют, а все более поздние правила Snort можно тоже скачать через ipkg (подробнее: ). Если вы решили организовать точку доступа на ПК, то можете скачать исходный код Snort Wireless и скомпилировать его прямо на компьютере. Отметим, что при этом следует добавить флаг -enable-wireless, иначе предпроцессоры Wi-Fi не будут работать.

Должностная инструкция специалиста. Вы же получаете уверенность в том, что строительные работы протекают точно по графику и на должном уровне.

Snort Wireless работает подобно обычному Snort, однако специально предназначен для беспроводных точек доступа, позволяя эффективно защитить их от атак. В частности, он содержит новый протокол правил, названный wifi и позволяющий IDS правильно выделять беспроводной трафик, типичный для распространённых атак на WLAN. Например, тех же атак при помощи Netstumbler или попыток взлома WEP. Использование протокола wifi в Snort Wireless очень похоже на настройку обычных правил для Snort, но с одним исключением: вместо ввода IP-адресов и портов первого и второго узлов, следует использовать их МАС-адреса. Верите вы или нет, но были времена, когда компьютеры занимали целые комнаты. Сегодня вы работаете за небольшим персональным компьютером, но когда-то о таком можно было только мечтать. Предлагаем окунуться в историю и познакомиться с самыми знаковыми мейнфреймами за последние десятилетия.

Компания Intel выпустила за годы существования немало процессоров x86, начиная с эпохи расцвета ПК, но не все из них оставили незабываемый след в истории. В нашей первой статье цикла мы рассмотрим пятнадцать наиболее любопытных и памятных процессоров Intel, от 8086 до Core 2 Duo.